La cyber security aziendale, può essere definita come l’insieme di prodotti, servizi, regole organizzative e comportamenti che proteggono i sistemi informatici. E' prioritario mappare i sistemi informatici e stabilire i sistemi perimetrali della rete (quelli esposti a internet).

E' un test, effettuato con specifiche applicazioni, per identificare e valutare le potenziali vulnerabilità presenti su sistemi (server, client, device di rete…) e applicazioni aziendali, al fine di prevenire e di adottare le misure per la minimizzazione dei rischi dovuti ad attacchi.

Monitora lo stato e la sicurezza dell'ambiente IT, rileva rapidamente gli attacchi mirati e rispondi con visibilità contestuale e automazione. Monitora lo stato della sicurezza 24/7, avvisando entro pochi minuti se rileva un attacco e offrendo una guida per la risposta.

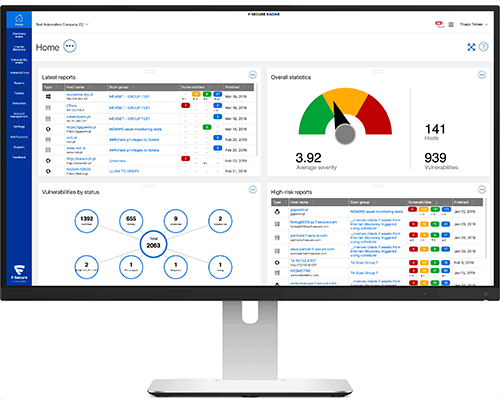

Soluzioni per la scansione e gestione delle vulnerabilità per la verifica dello stato dei sistemi aziendali e avere visibilità su eventuali criticità o carenza di sicurezza. Sono disponibili due prodotti con diverse funzionalità a secondo delle esigenze aziendali.

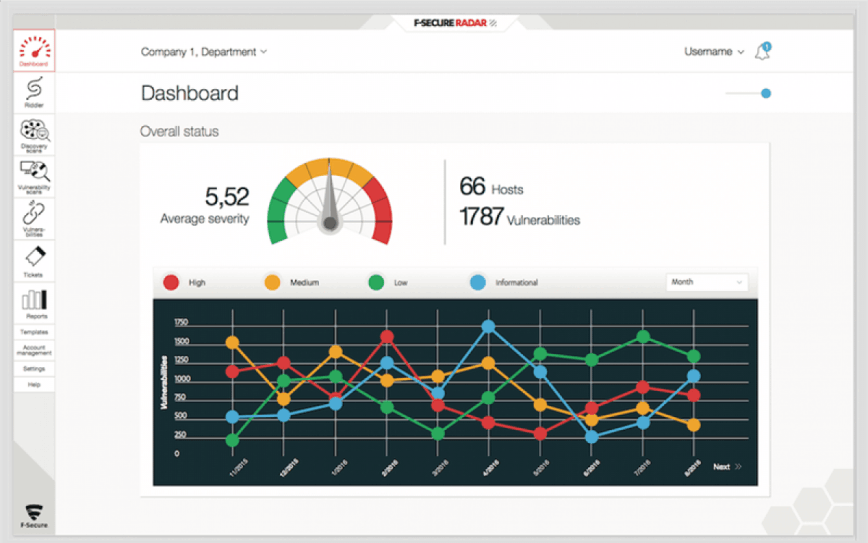

Identifica e gestisce le minacce sia interne sia esterne, crea report sui rischi e assicura la conformità alle normative attuali e future (la conformità PCI e GDPR). Offre visibilità sullo shadow IT per mappare l'intera superficie d'attacco e rispondere alle vulnerabilità critiche associate alle cyber minacce. Per saperne di più >

Consente di scansionare l'ambiente dei rete (fino a 16 indirizzi IP per scanner) con le valutazioni ad alta velocità e approfondite performance di scansione. In opzione, permette di eseguire controlli di conformità o audit dei contenuti e risultati in tempo reale. Per sapere di più >

Per aziende di qualsiasi tipologia e dimensione, on site o sul cloud come servizio.

OnSite/Cloud >

F-Secure Radar è una piattaforma chiavi in mano per la gestione e scansione delle vulnerabilità. Ti permette di identificare e gestire le minacce sia interne sia esterne, creare report sui rischi e assicurare la conformità alle normative attuali e future (per esempio la conformità PCI e GDPR). Offre visibilità sullo shadow IT - per mappare l'intera superficie d'attacco e rispondere alle vulnerabilità critiche associate alle cyber minacce.

offre diversi temi che includono sliders, gallerie, blocchi di articoli, contatori, accordions, video, testo animato, tabelle filtrate, negozio, moduli di contatto, lightbox, testimonianze, timeline, google map, barre di avanzamento e altro.

Riduci i tempi di sviluppo con il costruttore di siti web drag-and-drop. Rilascia i blocchi nella pagina, modifica i contenuti in linea e pubblica - nessuna competenza tecnica richiesta.

Tieni d'occhio lo stato attuale di vulnerabilità e incidenti, prepara report standard e personalizzati su rischi e conformità, e molto di più

Crea un elenco dei possibili vettori di attacco con un assessment delle minacce web e internet

Mappa la tua superficie d'attacco con la scansione di rete e porte

Scansiona sistemi e applicazioni web per identificare vulnerabilità conosciute

Gestisce centralmente le vulnerabilità, le documenta e crea avvis

Assicura la conformità con le normative attuali e future per ridurre il rischio di perdita di dat

Mappatura efficace della sicurezza tramite discovery e mapping precisi di tutti gli asset, sistemi e applicazioni sulla rete e non solo.

Mai più inefficienza e perdita di rischi di sicurezza. Affronta rapidamente i problemi in diversi ambienti con un efficace workflow del servizio, che include il monitoraggio delle vulnerabilità, la scansione pianificata automatizzata e la creazione di ticket per attribuire priorità agli interventi di correzione e verifica.

Produce report con informazioni concrete sul profilo di sicurezza dell'azienda nel tempo. Dimostra e giustifica il modo in cui la sicurezza IT consente la business continuity.

La gestione delle vulnerabilità può ridurre notevolmente il costo della sicurezza. È più economico gestire la sicurezza prima che si verifichino problemi gravi, piuttosto che durante una crisi o un ripristino a seguito di un incidente. Inoltre, le risorse cloud di Radar permettono alle aziende di ridurre le spese.

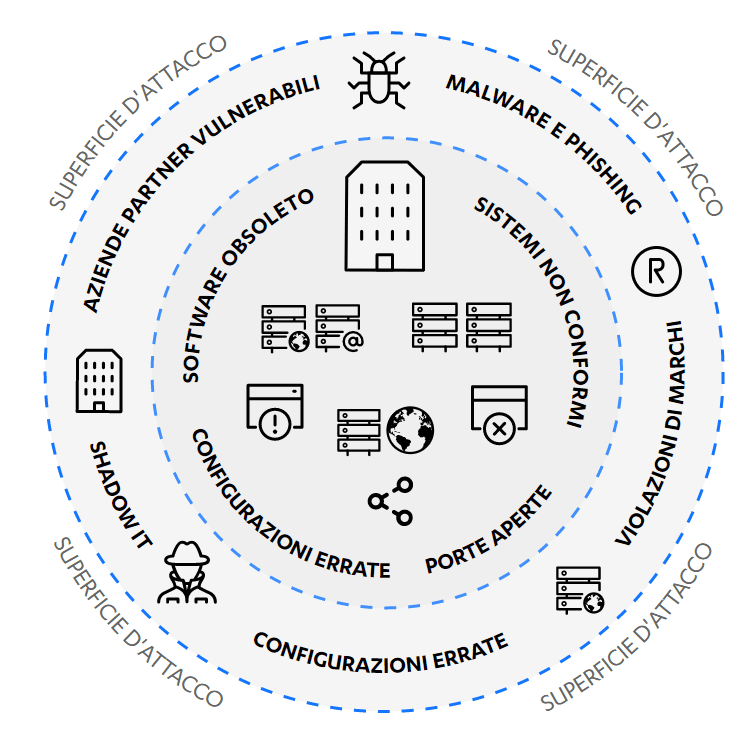

La superficie di attacco di un'organizzazione è la somma di tutte le possibili esposizioni al rischio informatico. Include tutte le infrastrutture di rete, il software e le applicazioni web, sia all'interno sia su Internet, e implica la comprensione di tutti i punti di interazione.

F-Secure Radar identifica gli asset dell'azienda laddove sono vulnerabili, permettendoti di minimizzare la superficie d'attacco e ridurre il rischio.

Con F-Secure Radar, il team di sicurezza informatica mappa la superficie d'attacco della tua organizzazione comprensiva di:

Se la tua azienda ha le risorse per gestire in proprio la gestione delle vulnerabilità, puoi adottare la soluzione onsite installata sui tuoi sistemi. Se invece l'azienda non ha il tempo o le risorse per gestire in modo efficace le vulnerabilità, può adottare la soluzione Service affidata agli esperti di sicurezza. Il servizio gestito è conveniente.

Esegui le scansioni di vulnerabilità con una soluzione on-site, nella tua sede aziendale, dietro il firewall aziendale per assicurarti che i dati siano archiviati in base alle tue policy di sicurezza.

Esegui le scansioni di vulnerabilità in modalità Servizio in rete, riuscendo al contempo a scansionare i tuoi sistemi interni aziendali, utilizzando gli scan node della soluzione F-Secure Radar.